![Find Network Vulnerabilities with Nmap Scripts [Tutorial]](https://i.ytimg.com/vi/3U1pJ-eJrAU/hqdefault.jpg)

Inhoud

In dit artikel: Zenmap gebruiken CommandSiteReferences gebruiken

Maakt u zich een beetje zorgen dat uw netwerk of het netwerk van uw bedrijf beveiligingslekken heeft? Een netwerk is veilig vanaf het moment dat niemand binnenkomt zonder uitgenodigd te zijn. Dit is een van de fundamentele aspecten van netwerkbeveiliging. Om er zeker van te zijn, is er een gratis tool: Nmap (voor "Network Mapper"). Deze tool beoordeelt en uw hardware en uw verbinding om te detecteren wat er mis is. Het doet dus een audit van de gebruikte poorten of niet, het test de firewalls, enz. Specialisten in netwerkbeveiliging gebruiken deze tool dagelijks, maar u kunt hetzelfde doen door onze aanbevelingen op te volgen die meteen in stap 1 beginnen.

stadia

Methode 1 met behulp van Zenmap

-

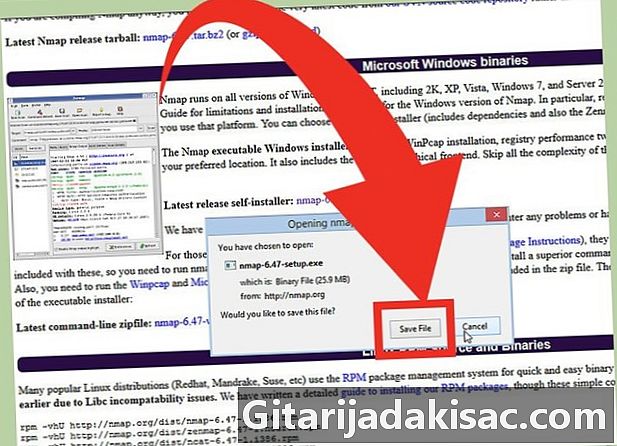

Download het Nmap-installatieprogramma. Het is gratis beschikbaar op de website van de ontwikkelaar. Het is altijd beter om op de site van de ontwikkelaar naar een programma te zoeken, dus we vermijden veel onaangename verrassingen, zoals virussen. Door het Nmap-installatieprogramma te downloaden, laadt u ook Zenmap, de grafische interface van Nmap, handiger voor mensen met een slechte besturingsopdracht.- Zenmap is beschikbaar voor Windows, Linux en Mac OS X. Op de Nmap-site vindt u alle bestanden voor elk van deze besturingssystemen.

-

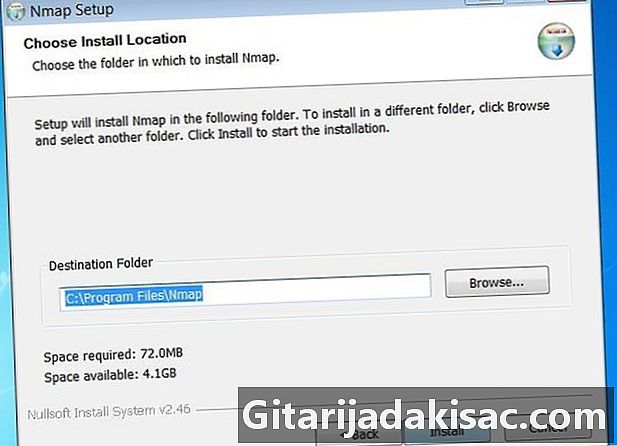

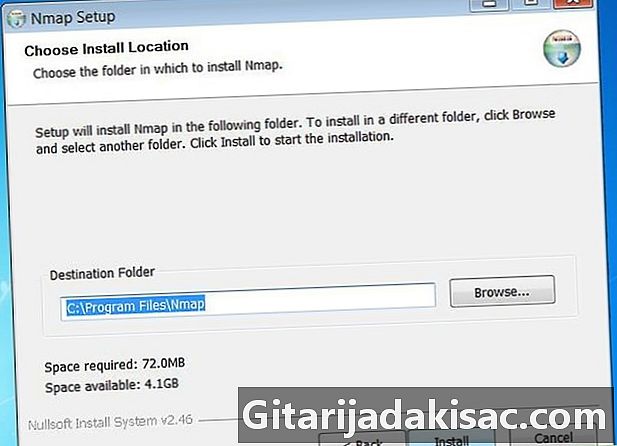

Installeer Nmap. Voer het installatieprogramma uit zodra het is geladen. U wordt gevraagd om de componenten te kiezen die u wilt installeren. Als u wilt profiteren van de relevantie van Nmap, raden we u aan om niets uit te schakelen. Wees zonder angst! Nmap installeert geen adware of spyware. -

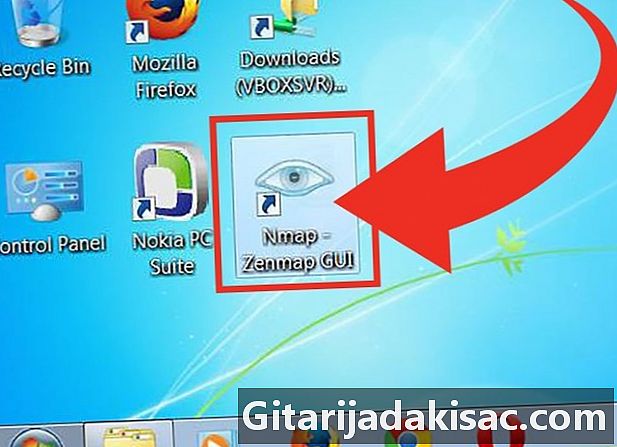

Voer de grafische interface "Nmap - Zenmap" uit. Als u de standaardinstellingen niet hebt aangeraakt, zou u een pictogram op het bureaublad moeten zien. Kijk anders in het menu Beginnen. Het openen van Zenmap is voldoende om het programma te starten. -

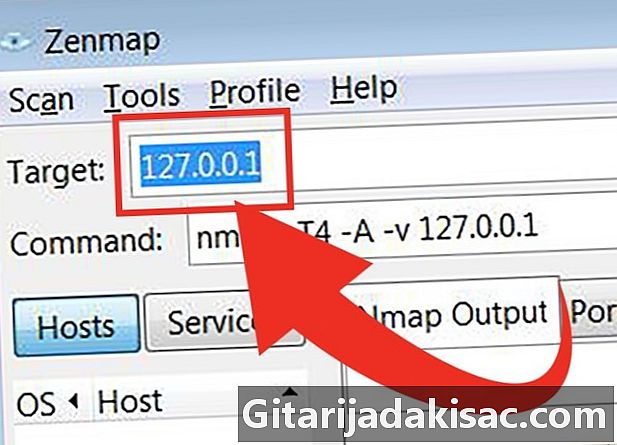

Voer het doel in dat dient als ondersteuning voor de scan. Met Zenmap kunt u eenvoudig een scan starten. De eerste stap is het kiezen van een doel, dat wil zeggen een internetadres. U kunt een domeinnaam (bijv. Example.com), een IP-adres (bijv. 127.0.0.1), een netwerkadres (bijv. 192.168.1.0/24) of elke combinatie van deze adressen invoeren .- Afhankelijk van het geselecteerde doel en de intensiteit kan uw Nmap-scan een reactie van uw ISP (internetprovider) veroorzaken omdat u gevaarlijke wateren betreedt. Controleer vóór elke scan of wat u doet niet illegaal is en niet in strijd is met de voorwaarden van uw ISP. Dit is alleen van toepassing wanneer uw doelwit een adres is dat niet van u is.

-

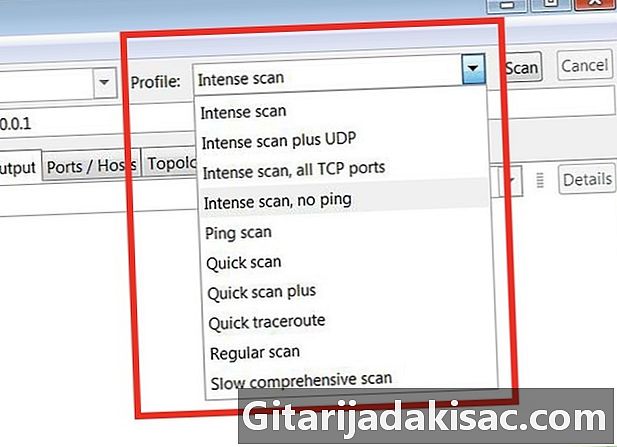

Kies een daudit-profiel. Met profiel bedoelen we vooraf gedefinieerde audits die voldoen aan de verwachtingen van het grootste aantal. We doen dus geen moeite met een complexe en lange parameterinstelling in de opdrachtprompt. Kies het profiel dat bij u past:- Intense scan ("Intensieve audit") - Dit is een complete audit die het besturingssysteem, de versie, het pad ("traceroute") beoordeelt dat is geleend door een datapakket, een scriptscan. Gegevensverzending is intens, beperkend agressief, en dit gedurende een lange periode van tijd. Dit onderzoek wordt als zeer opdringerig beschouwd (mogelijke reactie van de ISP of het doelwit).

- Ping-scan ("Ping-audit") - met deze specificatie kan worden bepaald of de hosts online zijn en kan de stroom van verstreken gegevens worden gemeten. Het scant geen van de poorten.

- Snelle scan - Dit is een instelling om snel de enige geselecteerde havens te analyseren, via massieve pakketten pakketten gedurende een bepaalde periode.

- Regelmatige scan ("Klassieke audit") - Dit is de basisinstelling. Het retourneert eenvoudig de ping (in milliseconden) en rapporteert de open poorten van het doel.

-

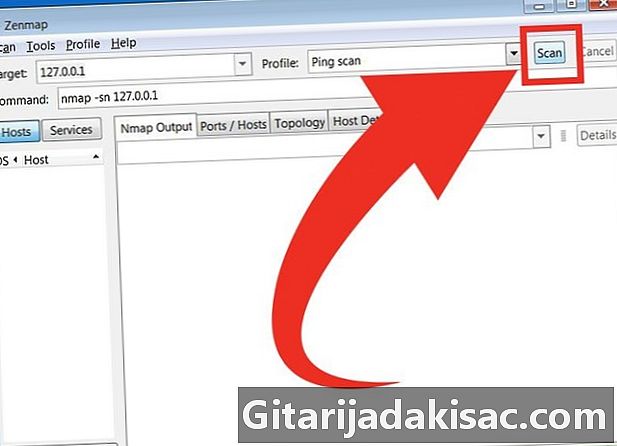

Klik op scannen om het examen te starten. De resultaten verschijnen onder het tabblad Nmap-uitvoer. De duur van het onderzoek hangt af van het gekozen profiel, de geografische afstand van het doel en de structuur van het netwerk. -

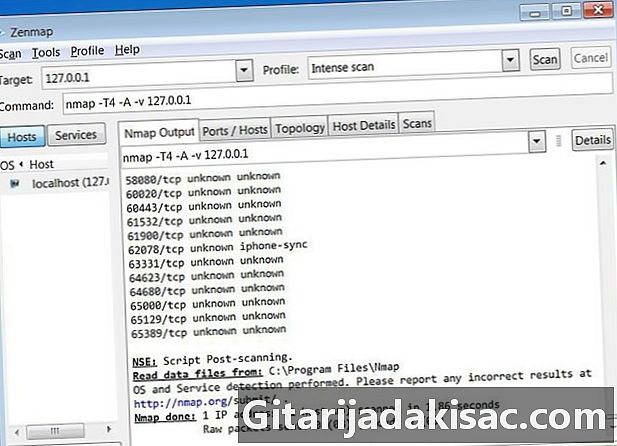

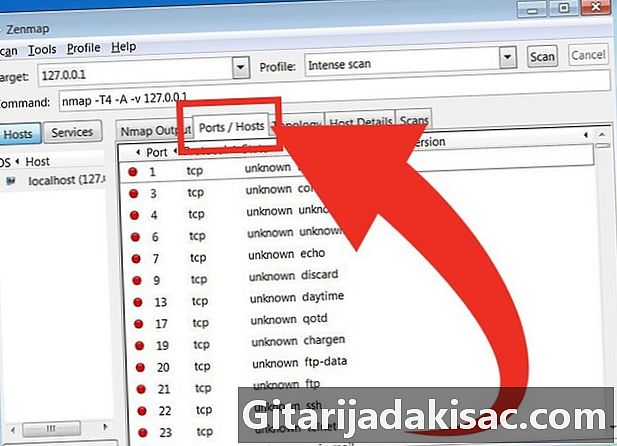

Lees de resultaten. Zodra de audit is voltooid, ziet u Nmap klaar (Nmap voltooid) onderaan de pagina gekoppeld aan het tabblad Nmap-uitvoer. Uw resultaten worden weergegeven, afhankelijk van de gevraagde beoordeling. Daar worden absoluut weergegeven alle resultaten, zonder onderscheid. Als u resultaten per rubriek wilt, moet u de andere tabbladen gebruiken, waaronder:- Poorten / hosts (PortsHôtes) - Op dit tabblad vindt u de informatie die voortvloeit uit het onderzoek van de poorten en de bijbehorende services.

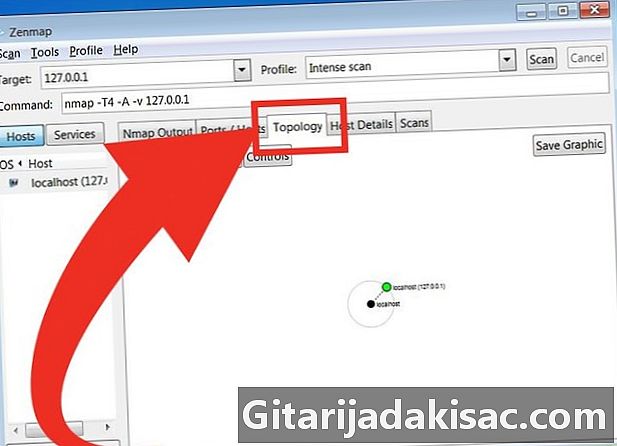

- Topologie (Netwerktopologie) - Dit tabblad toont de grafiek van het "pad" genomen tijdens de test. U kunt dan de knooppunten op het pad zien om het doel te bereiken.

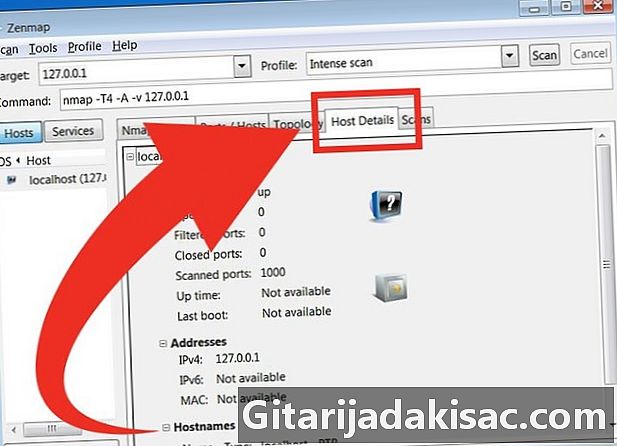

- Hostdetails (Ontbijt / detail) - Op dit tabblad kunt u alles weten over het doel, het aantal poorten, de IP-adressen, de domeinnamen, het besturingssysteem ...

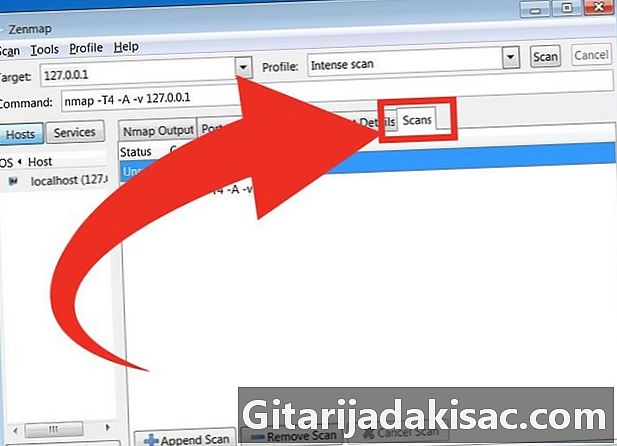

- scans - Op dit tabblad kunt u alle opdrachten lezen die u tijdens vorige examens hebt getypt. U kunt een nieuwe test dus snel opnieuw starten door de instellingen dienovereenkomstig te wijzigen.

- Poorten / hosts (PortsHôtes) - Op dit tabblad vindt u de informatie die voortvloeit uit het onderzoek van de poorten en de bijbehorende services.

Methode 2 Gebruik de opdrachtprompt

- Installeer Nmap. Voordat u Nmap gebruikt, moet u het installeren om het vanaf de opdrachtregel van uw besturingssysteem te starten. Nmap neemt weinig ruimte in op uw harde schijf en is gratis (te laden op de site van de ontwikkelaar). Hier zijn de instructies volgens het besturingssysteem dat van u is:

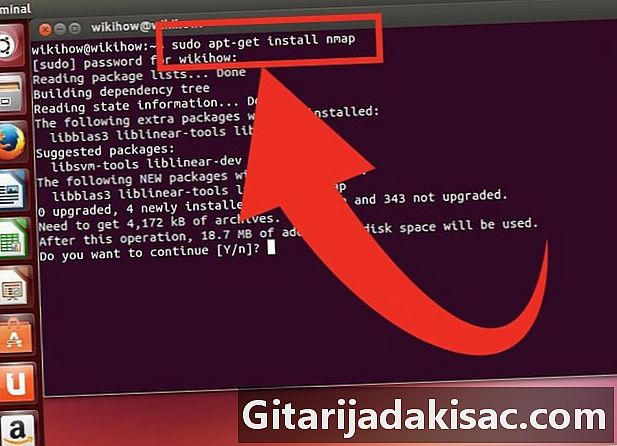

- Linux - Download Nmap vanuit een APT-repository en installeer het. Nmap is beschikbaar op de meeste grote Linux-repositories. Voer hiertoe de opdracht in die overeenkomt met uw distributie:

- voor Red Hat, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm(32 bits) OFrpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm(64 bits) - voor Debian, Ubuntu

sudo apt-get install nmap

- voor Red Hat, Fedora, SUSE

- Windows - Download het Nmap-installatieprogramma. Het is gratis op de website van de ontwikkelaar. Het is altijd beter om op de site van de ontwikkelaar naar een programma te zoeken, dus we vermijden veel onaangename verrassingen, zoals virussen. Met het installatieprogramma kunt u snel de online opdrachthulpmiddelen van Nmap installeren zonder u zorgen te maken over het decomprimeren van de juiste map.

- Als u de Zenmap GUI niet wilt, schakelt u het selectievakje tijdens de installatie uit.

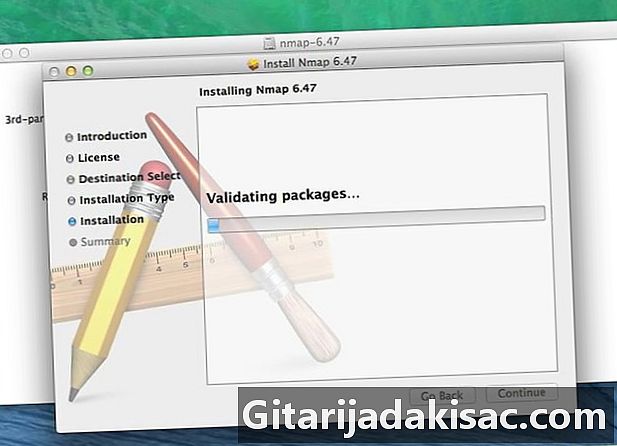

- Mac OS X - Download de Nmap-schijfkopie. Het is gratis op de website van de ontwikkelaar. Het is altijd beter om op de site van de ontwikkelaar naar een programma te zoeken, dus we vermijden veel onaangename verrassingen, zoals virussen. Gebruik het ingebouwde installatieprogramma om Nmap schoon en gemakkelijk te installeren. Nmap werkt alleen op OS X 10.6 of hoger.

- Linux - Download Nmap vanuit een APT-repository en installeer het. Nmap is beschikbaar op de meeste grote Linux-repositories. Voer hiertoe de opdracht in die overeenkomt met uw distributie:

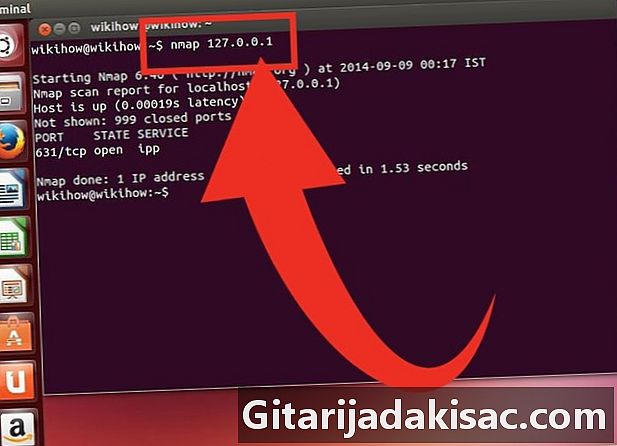

- Open uw opdrachtprompt. De Nmap-opdrachten worden in de opdrachtprompt getypt en de resultaten verschijnen terwijl u verdergaat. Laudit kan worden gewijzigd via variabelen. U kunt een audit uitvoeren vanuit elke map.

- Linux - Open de terminal als u een GUI voor Linux-distributie gebruikt. Terminallocatie varieert per distributie.

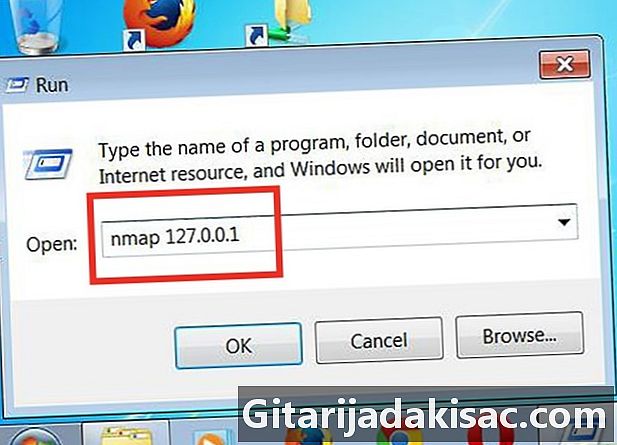

- Windows - Toegang wordt verkregen door gelijktijdig op de toets te drukken Windows en de aanraking R, dan typ je cmd in het veld uitvoeren. In Windows 8 moet u tegelijkertijd op de toets drukken Windows en de aanraking Xen selecteer vervolgens Opdrachtprompt in het menu. U kunt een Nmap-audit uitvoeren vanuit elke map.

- Mac OS X - Open gebruiker terminal bevindt zich in de submap nutsbedrijven van het bestand toepassingen.

- Linux - Open de terminal als u een GUI voor Linux-distributie gebruikt. Terminallocatie varieert per distributie.

-

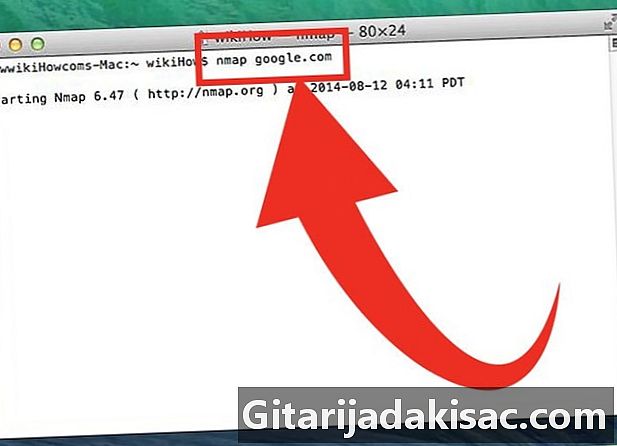

Voer een audit uit van de poorten van uw doelwit. Typ om een klassieke audit te startennmap. Je gaat het doel pingen en de poorten testen. Dit soort audit wordt zeer snel opgemerkt. Het rapport wordt op het scherm weergegeven. Je moet spelen met de schuifbalk (rechts) om alles te zien.- Afhankelijk van het gekozen doel en de intensiteit van de peiling (aantal verzonden pakketten per milliseconde), kan uw Nmap-audit een reactie van uw ISP (Internet Access Provider) veroorzaken, wanneer u daar in gevaarlijke wateren komt. Controleer vóór elke scan of wat u doet niet illegaal is en niet in strijd is met de voorwaarden van uw ISP. Dit is alleen van toepassing wanneer uw doelwit een adres is dat niet van u is.

-

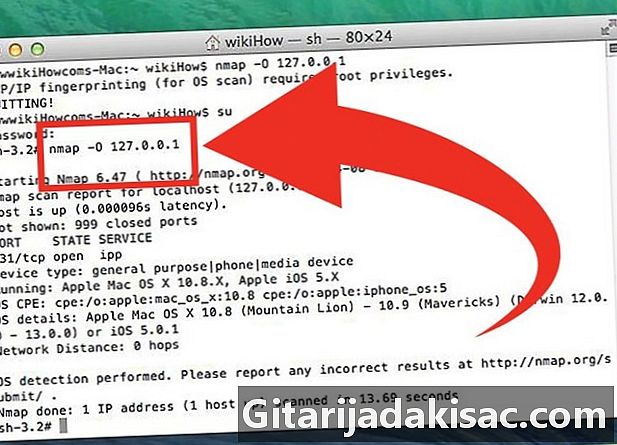

Wijzig uw oorspronkelijke audit. Er zijn variabelen die kunnen worden getypt in de opdrachtprompt om de parameters van de student te wijzigen. U zult meer details of minder hebben. Het veranderen van variabelen verandert het intrusieniveau van de student. U kunt verschillende variabelen achter elkaar typen, zolang u ze door een spatie scheidt. Ze worden als volgt voor het doel geplaatst:nmap.- -sS - Dit is de instelling voor een SYN-examen (semi-open). Het is minder opdringerig (en daarom minder detecteerbaar!) Dan een klassieke audit, maar het duurt langer. Tegenwoordig kunnen veel firewalls type-onderzoeken detecteren -sS.

- sn - Dit is de instelling voor een ping. Laudit-poorten is uitgeschakeld en u zult weten of uw host online is of niet.

- -O - Dit is de instelling om het besturingssysteem te bepalen. Zo kent u het besturingssysteem van uw doelwit.

- -Een - Deze variabele activeert enkele van de meest voorkomende controles: detectie van besturingssysteem, versie van besturingssysteem, scriptscanning en geleend pad.

- -F - Met deze variabele bevindt u zich in de «snelle» modus, het aantal gevraagde poorten wordt verminderd.

- -v - Met deze variabele hebt u meer informatie en kunt u een grondiger analyse uitvoeren.

-

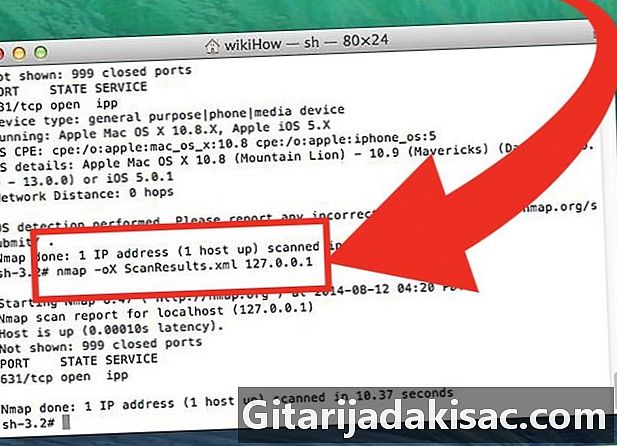

Bewerk uw rapport als een XML-bestand. De resultaten kunnen worden bewerkt als een XML-bestand dat door elke internetbrowser kan worden gelezen. Hiervoor is het noodzakelijk om tijdens de parameterinstelling de variabele te gebruiken -Oxen als u het meteen een naam wilt geven, gebruikt u de volgende opdracht:nmap -oX Scanresultaten.xml.- Dit XML-bestand kan worden opgeslagen waar u maar wilt en waar u ook bent.